一、堡垒机需要解决的问题

随着企事业单位IT系统不断发展,网络规模迅速扩大, 设备数量激增,建设重点逐步从网络平台建设,转向以深化应用、提升效益为特征的运行维护阶段, IT系统运维与安全管理正逐渐走向融合。信息系统的安全运行直接关系企业效益,构建一个强健的 IT 运维安全管理体系对企业信息化的发展至关重要,对运维的安全性提出了更高要求.

目前,面对日趋复杂的 IT 系统,不同背景的运维人员已给企业信息系统安全运行带来较

大潜在风险,主要表现在:

1. 账号管理无序, 暗藏巨大风险

l 多个用户混用同一个账号. 这种情况下,发生事故难以定位账号的实际使用和责任人, 而且无法对账号的使用范围进行有效控制.存在较大安全隐患

l 一个用户使用多个账号, 这种现象极其普遍, 运维人员通常需要同时在多套主机系统, 网络设备之间切换, 在设备数量达到几十上面之后,维护人员的工作量和复杂度成倍增加,直接导致工作效率低下,管理繁琐, 影响系统正常运行.

2. 粗放式权限管理,安全性难以保证,

管理人员的权限大多是粗放式管理,缺少统一的运维授权策略,无法基于最小权限分配用户权限, 造成运维人员权限过大,内部操作权限滥用等诸多问题,

3. 日志较分散,粒度粗,难以有效定位安全事件

大多数网络设备,操作系统的日志分散,内容深浅不一,且无法根据业务要求定制统一审计策略,因此难以通过系统自身审计及时发现违规操作和追查取证.

4. 传统网络安全审计系统已无法满足运维审计和管理的要求

l 无法审计运维加密协议、远程桌面内容. 由于传统网络安全审计的技术实现方式和系统架构,导致该系统只能对一些非加密的运维操作 协议进行审计,如 Telnet;而无法对维护人员经常使用的 SSH、RDP 等加密协议、远程桌 面等进行内容审计, 无法有效解决对运维人员操作行为的监管问题。

l 基于 IP 的审计,难以准确定位责任人 大多数网络安全审计系统,只能审计到 IP 地址,难以将 IP 地址与具体人员身份准确关 联,导致发生安全事故后,追查责任人成为新的难题。

二、解决之道—堡垒机

Bespin堡垒机提供一套先进的运维安全管控与审计解决方案. 建立面向用户的集中,主动的运维安全管控模式,降低人为安全风险,满足合规要求,保障企业收益.

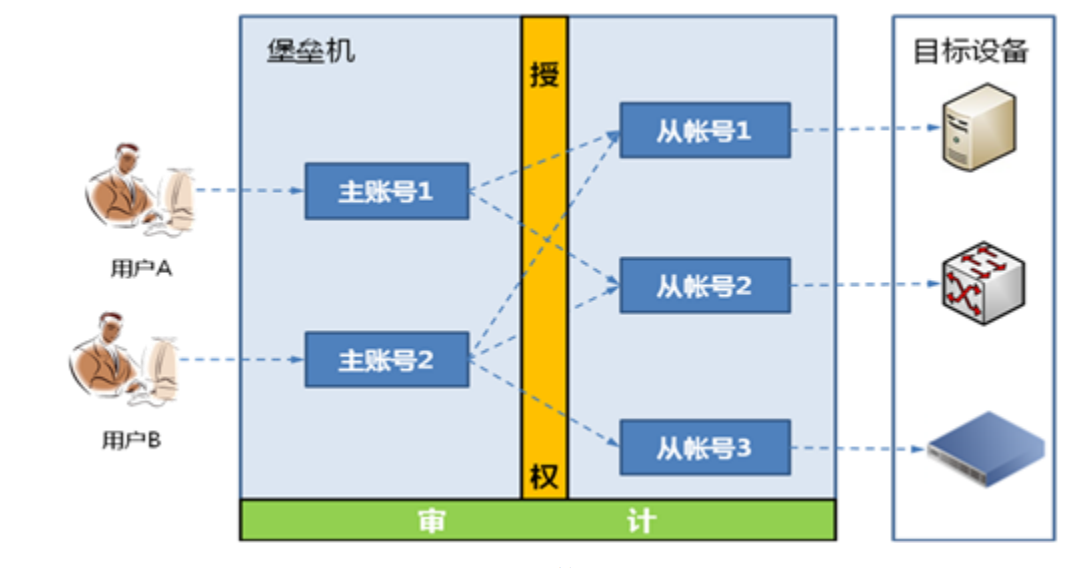

通过逻辑上将人与目标设备分离,建立人>主账号>授权>从账号(设备账号)>目标设备.的管理模式, 在此模式下,通过基于唯一身份标识的集中账号与访问策略,与各服务器,网络设备,数据库服务等无缝连接, 实现集中精细化运维操作管控与审计.

不仅如此我们还提供更多增强服务: 堡垒机操作使用指导说明, 日常维护培训.此外我们还拥有非常强大的开发团队,以客户为导向, 针对不同需求定制化开发,满足不同场景.

应用场景

1. 管理对象:用户对象包括运维人员,管理人员. 设备对象包括服务器(linux/windows/unix). 网络设备等

2. 管理范围: 集中监控各种运维操作行为

3. 协议类型: SSH, RDP, SFTP

4. 应用类型: 浏览器, 专有客户端(xshell, SecureCRT,等)

5. 混合云: 一个中心节点,各区域部署接入节点,统一管理.

达成效果

1. 建立集中的运维操作监控平台,建立基于唯一身份标识的实名制管理,统一账号管 理策略,实现跨平台管理,消灭管理孤岛。

2. 通过集中访问控制与授权,实现单点登录(SSO)和细粒度的命令级访问授权。

3. 基于用户的审计,审计到人,实现从登录到退出的全程操作行为审计,满足合规管 理和审计要求。

下面是管理员运维管理策略流程图

普通用户访问目标设备流程图

三、Bespin堡垒机系统功能

1. 集中账号管理 支持统一账号管理策略,实现与各服务器、 网络设备、安全设备、数据库服务器等无缝连接。

2. 集中访问控制 通过集中访问控制和细粒度的命令级授权策略,基于最小权限原则,实现集中有序的运 维操作管理,让正确的人做正确的事。

3. 集中安全审计 基于唯一身份标识,通过对用户从登录到退出的全程操作行为进行审计,监控用户对目 标设备的所有敏感操作,聚焦关键事件,实现对安全事件的实时发现与预警。

4. 认证管理:支持多种认证方式,包括本地认证、LDAP认证。

5. 多因子认证, 支持基于Google authenticator登陆双重认证

与阿里云堡垒机对比: 阿里云堡垒机不仅限制并发,限制资产,价格还比较高,并且不能跨平台使用, 使用起来极大不放便.从下图可以看出主要对比