产品亮点

越来越多的公司和组织正在采用阿里云基础架构来加速其业务扩展,但随着公有云环境中安全边界的扩大化,带来了安全挑战的几何级增长。很多用户将云上的安全责任全部交给公有云厂商进行管理,殊不知,由于云上应用安全责任共担的设计准则,公有云厂商将主要聚焦于云上基础架构的安全,但基于流量和应用的安全,需要由用户自己负责,忽视此级别的安全防护,将会为您的业务带来重大风险。

PaloAlto Networks VM-Series 下一代防火墙,采用全新一代的基于机器学习技术,并集成了所有关联的网络安全功能,同时根据阿里云环境进行深度适配和优化,通过采用App-ID、User-ID 和 Content-ID三种独特的识别技术,针对应用程序、用户和内容实现前所未有的可视化和控制能力,并可通过自助化功能和集成管理,将安全性嵌入到应用开发流程中,确保安全策略与您的上云战略保持一致。

产品说明

新的PAN-OS 10.0下一代防火墙引入了多项业界首创功能,主要包括: 1. 基于机器学习技术的本地恶意软件和网络钓鱼防御功能 2. 零延迟签名更新 3. 基于机器学习技术的集成式物联网安全功能 4. 基于机器学习技术的安全策略。

VM-Series的方案优势:

通过在阿里云环境中部署VM-Series,您将能够:

- 凭借应用可视性制定更明智的安全决策:VM-Series 可提供跨所有端口的应用可视性,意味着您可以获得更多关于云环境的信息,包括那些被加密的信息,进而快速做出明智的策略决定。

- 用于安全性与合规性的应用微分段*:当今的网络威胁通常会入侵到单个工作站或用户,然后在网络中横向传播,使您的任务关键应用和数据(不论处于什么位置)面临风险。您可以在阿里云的VPC中,利用分段和白名单策略控制跨不同子网的应用通信, 以阻截威胁横向移动并实现法规合规性。

- 防止在允许的应用流中发生高级攻击:与很多应用类似,攻击可以利用任何端口得以实现,从而造成传统的防御机制失效。VM-Series 允许您使用 Palo Alto Networks Threat Prevention、DNS 安全防护和 WildFire®恶意软件防御服务提供特定于应用的策略,从而阻截漏洞利用、恶意软件和之前未知的威胁感染您的云。

- 利用基于用户的策略控制应用访问:与用户认证应用(例如 Microsoft Exchange、Active Directory® 和 LDAP)集成,使应用白名单与用户身份互为补充,作为控制其对应用和数据访问的附加策略元素。通过在VM-Series中激活并在多种兼容设备中部署Palo Alto Networks GlobalProtect™ 端点安全客户端,VM-Series 可支持您将企业安全策略轻松扩展到任何位置的移动设备和用户。

- 通过集中管理实现策略一致性:利用 Panorama™ 网络安全管理,您可以对跨多个云部署的 VM-Series 防火墙以及自己 的物理安全设备进行管理,从而确保策略的一致性和内聚性。丰富的集中日志记录和报告功能提供了对虚拟化应用、用 户和内容的可视性。

- 用于托管 Kubernetes 环境的容器保护:VM-Series 能够保护在阿里云ACK服务中运行的容器,并提供与保护ECS业务关键工作负载相同的可视性和威胁防御功能。容器可视性使安全运营团队能够做出明智的安全决策,并更快速地响应潜在事件。Threat Prevention、WildFire 和 URL Filtering 策略可用于保护 Kubernetes 集群免遭已知或未知的威胁。

- 自动化安全部署和策略更新:如果您的组织中使用多个公有云和私有云平台,或者要在应用程序开发流程中嵌入VM-Series系列的部署,则可以使用第三方工具(例如 Terraform® 和 Ansible®),这些工具与VM-Series自动化功能的结合,将使您能够以极大的敏捷性大规模的部署和配置异构环境。

- 阻止数据泄露和未经授权的文件传输:通过VM-Series可以通过结合使用DLP和TP功能来防止数据泄露,DLP功能可以实现通过查看文件内部(而不只是文件扩展名)来控制文件的传输控制,也可以通过阻止相关的数据窃取和可执行文件中的命令和控制行为,来实现数据的安全。除了丰富的自定义字段,数据过滤功能还能够侦测机密数据字段(例如信用卡号和身份证号)来实现更精细的数据流向控制。

- 原生云的可扩展性和可用性:在阿里云环境中,VM-Series可支持使用VM HA或LoadBalancer的方式来解决可扩展性和可用性问题,详情可参考:https://live.paloaltonetworks.com/t5/alibaba-cloud/ct-p/Alibaba

VM-Series使用场景:

在阿里云环境中部署VM-Series可主要适用于以下主要使用场景:

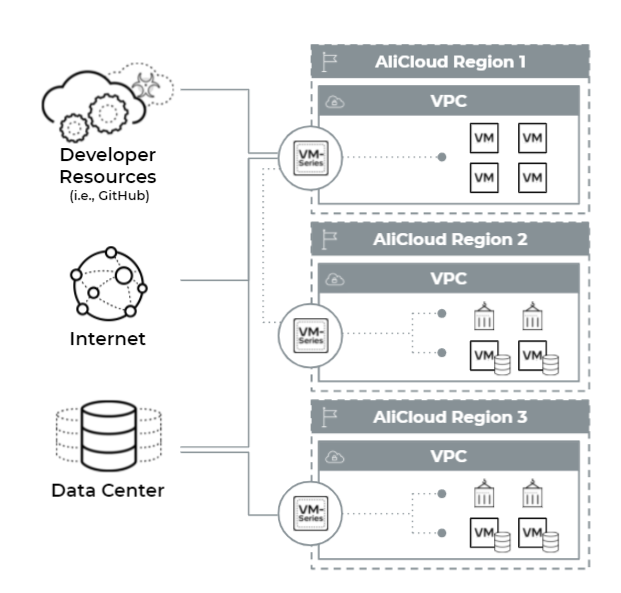

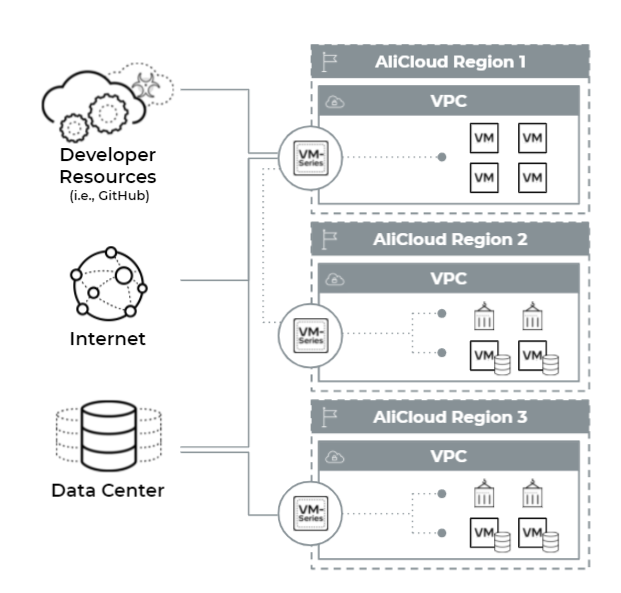

- 边界防护:

当您需要将应用扩展到面向公众的工作负载,您可以将VM-Series用于互联网网关,以保护所有面向Web的应用程序免受已知和未知的安全威胁。此外,您还可以启用直连到基于Web开发人员的资源门户,工具和软件更新的互联网连接而无需担心连接安全或资料泄露,从而最大程度的节省云上和企业之间的流量成本。

- 微分段防护

众多安全调研报告显示,网络犯罪分子善于绕过外围的安全控制措施,在内部跨物理或虚拟网络进行攻击以造成更大的危害。 阿里云VPC为您的工作负载提供了隔离和安全边界,VM-Series可以通过应用程序级分段策略来扩大这种分离,以控制ECS之间以及跨子网的流量。 使用应用程序级策略,您可以更好地控制应用程序流量的横向移动,并且可以应用威胁防护策略来阻止其移动。 如果Internet上不同区域的ECS之间有流量通过,则可以启用加密以增加保护。

- 混合云部署与安全统一管理

为了更快的实现应用的敏捷开发,越来越多的企业希望将开发环境迁移上云,以便获得更多云上的敏捷性和弹性,来加速开发和测试效率。通过VM-Series内置的IPSec VPN功能,用户可以创建安全的通讯隧道,完成本地数据中心到阿里云上的混合开发环境的部署,使现有本地的开发环境和云上开发环境在保持相同接入体验的同时,实现更加紧密的协同。

与此同时,通过将VM-Series加入Panorama的管理控制台的统一管理,还可以实现安全的全局可视化和企业一致的安全策略,确保企业在边界安全,云安全和终端安全都采用统一的安全策略和标准,制胜于新的混合云时代。

VM-Series参数配置

|

VM-Series资源配置需求

|

|

型号

|

VM-50

|

VM-100

|

VM-300

|

VM-500

|

VM-700

|

|

支持CPU

|

2

|

2

|

4

|

8

|

16

|

|

内存(最小)

|

5.5GB

|

6.5GB

|

9GB

|

16GB

|

56GB

|

|

存储空间(最小)

|

32GB

(60GB启动盘)

|

60GB

|

60GB

|

60GB

|

|

|

推荐ECS实例

|

ecs.g5.xlarge

|

ecs.g5.xlarge

ecs.sn2ne.xlarge

|

ecs.g5.xlarge

ecs.sn2ne.xlarge

|

ecs.g5.2xlarge

ecs.sn2ne.2xlarge

|

ecs.g5.4xlarge

ecs.sn2ne.4xlarge

|

|

授权模式

|

BYOL

(VM-Flex*)

|

BYOL

(VM-Flex)

|

BYOL

(VM-Flex)

|

BYOL

(VM-Flex)

|

BYOL

(VM-Flex)

|

|

*注: 从2021年8月1号起,VM-Series的授权方式将更改为以vCPU为基准的点数计费方式,详细计算方法请联系相关代理商

|

VM-Series 部署手册:

单击此处以下载详细的用户指南

或点击此处查看最新的阿里云环境针对VM-Series的部署教程:

更多与VM-Series相关的信息,请参考:

https://www.paloaltonetworks.cn/prisma/vm-series

申请试用:

如果您需要测试license,可以填写以下申请表,经后台审核通过,会为您发送30天试用授权,并提供技术支持!

如果需要申请演示,请点击此处,并根据提示完成注册申请,Palo Alto Networks 会定期举行在线培训,为您进行产品操作的在线演示。

用户评论

暂无评价